W dzisiejszej erze technologii jest wielu dobrych ludzi próbujących stworzyć doskonałe sieci, aby pomóc ludziom takim jak my w komunikacji, pracy z innymi i uzyskiwaniu informacji. Z drugiej strony są ludzie, którzy nie są tak dobrzy, którzy z różnych powodów często używają swoich komputerów i wchodzą do sieci i powodują problemy innym. Tak, to hakerzy. Ci hakerzy są zawsze w pracy.

Wczoraj przyjrzeliśmy się oznakom zhakowanego komputera i co zrobić, jeśli komputer został zhakowany. Następne pytanie, jakie przyjdzie nam do głowy, to: Dlaczego ktoś miałby chcieć włamać się do mojego komputera? Spróbujmy znaleźć odpowiedź na to pytanie szczegółowo.

Hakowanie to proces, w którym haker próbuje uzyskać nieautoryzowany dostęp do zasobów komputera ze złośliwymi zamiarami. Haker chce więc zobaczyć i wykorzystać dane na twoim komputerze lub może użyć twojego komputera do przeprowadzenia ataków online na innych. Hakerzy wydają się uważać wykorzystywanie sieci za swoją misję od czasu wynalezienia komputerów w sieci. Teraz, ponieważ istnieje możliwość podłączenia wszystkich urządzeń; w tym te w naszych kieszeniach lub te w naszym pojeździe; ryzyko naruszenia bezpieczeństwa informacji jest znacznie większe niż kiedykolwiek wcześniej. Hackowanie rośnie, a teraz hakerzy mają o wiele łatwiejszy dostęp do naszych plików, nawet o tym nie wiedząc.

Istnieje kilka form cyberataków wykorzystywanych przeciwko komputerom i sieciom — od wstrzykiwania złośliwego oprogramowania, phishingu, inżynierii społecznej i wewnętrznego kradzieży danych. Innymi zaawansowanymi, ale popularnymi formami są ataki DDoS, ataki Brute Force, hakowanie, utrzymywanie systemu komputerowego (lub strony internetowej) w celu okupu przy użyciu bezpośredniego hacka lub oprogramowania ransomware.

Dlaczego ktoś miałby chcieć włamać się do mojego komputera

Kiedy myślimy o hakowaniu, zawsze myślimy, że to poufne informacje są kradzione i wykorzystywane w celu uzyskania korzyści finansowych. Ale to nie jest jedyny powód, dla którego ktoś chciałby zhakować mój komputer.

Oto powody, dla których ktoś chciałby zhakować Twój komputer:

- Aby użyć go jako serwera IRC (Internet Relay Chat) do ataków Storage lub DDoS.

- Kryminalista Zysk finansowy

- Szpiegostwo przemysłowe

- Niech będzie częścią botnetu

- Dla zabawy podniecenie.

Rzućmy okiem na niektóre z nich.

1. Aby korzystać z naszego komputera:

Hakerzy mogą zhakować nasz komputer, aby z niego korzystać z następujących powodów:

- Serwer Internet Relay Chat (IRC): Hakerzy mogą używać naszego komputera jako serwera IRC. Wynika to z faktu, że nie chcą otwarcie omawiać swoich działań na swoich „własnych” serwerach.

- Przechowywanie: Hakerzy mogą chcieć używać naszego komputera jako urządzenia do przechowywania nielegalnych materiałów. Pirackie oprogramowanie, piracka muzyka, pornografia i narzędzia hakerskie to niektóre przykłady nielegalnych materiałów.

- Atak DDoS: Nasz komputer może być używany jako część ataku DDoS. Hakerzy kontrolują wiele komputerów, próbując spowodować głód zasobów na komputerze ofiary.

2. Zysk kryminalny:

Niektórzy hakerzy wykorzystują swoje umiejętności hakerskie do kształtowania działalności przestępczej. Tutaj hakerzy mogą włamać się do komputera w celu kradzieży usług użytkownika, a także ich cennych plików i informacji. Można to zrobić na:

- Osobisty poziom: Na poziomie osobistym hakerzy atakują komputery osobiste, aby uzyskać dostęp do haseł i informacji finansowych. Mogą wykorzystać takie informacje, aby oszukać osobę.

- Większy poziom: Grupy hakerów mogą atakować firmy w ramach znacznie szerszej operacji przestępczej.

3. Zysk finansowy:

Hakerzy często działają w celu uzyskania korzyści finansowych. Mogą to zrobić indywidualnie lub w skoordynowanych grupach. Wielu profesjonalnych przestępców używa hakowania do zarabiania pieniędzy za pomocą technik hakerskich. Robią to też:

- Skonfiguruj fałszywą witrynę e-commerce, aby zbierać dane karty kredytowej

- Uzyskaj dostęp do serwerów, które zawierają dane karty kredytowej

- Weź udział w różnych formach oszustw związanych z kartami kredytowymi

- Zainstaluj Ransomware.

4. Hack dla zabawy, emocji i emocji:

Niektórzy hakerzy próbują zhakować system, aby złamać wyzwanie. Po prostu włamują się do naszych komputerów, aby udowodnić posiadane umiejętności i naruszają systemy. Tak naprawdę nie są zainteresowani robieniem złośliwego oprogramowania, gdy mają kontrolę.

5. Inne powody

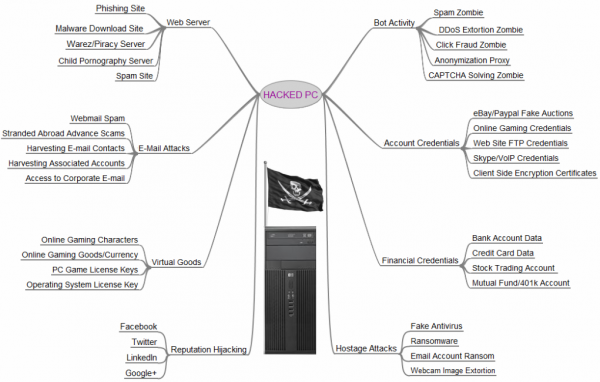

Oprócz tych powodów znalazłem kilka innych powodów, dla których ktoś chce zhakować komputer przy tej doskonałej infografice z krebsonsecurity.com. Możesz kliknąć Infografikę, aby wyświetlić ją w większym rozmiarze.

Naruszenie komputera staje się coraz trudniejsze do uniknięcia

Próbując znaleźć powody, dla których ktoś miałby chcieć włamać się do mojego komputera, odkryłem również, że naruszenia bezpieczeństwa komputera stały się znacznie łatwiejsze do wykonania. Niestety znacznie trudniej jest temu zapobiec z kilku powodów:

- Szerokie wykorzystanie Internetu i łączności sieciowej

- Tajność zapewniona przez systemy komputerowe działające w Internecie

- Duża i stale rosnąca liczba narzędzi hakerskich dostępnych otwarcie

- Coraz więcej otwartych sieci bezprzewodowych

- Dzieci znające się na technologii i komputerach

- Nieprawdopodobieństwo bycia złapanym

Każdy, kto łączy się z Internetem, może zostać zhakowany. Ponadto, niezależnie od motywacji, hakowanie stanowi poważne zagrożenie dla bezpieczeństwa osobistego i narodowego.

Aby zachować bezpieczeństwo, należy stale aktualizować system operacyjny i zainstalowane oprogramowanie, aby zamykać wszystkie luki w zabezpieczeniach oprogramowania, korzystać z dobrego oprogramowania zabezpieczającego i postępować zgodnie z najlepszymi praktykami bezpiecznego korzystania z komputera oraz ogólnymi wskazówkami dotyczącymi bezpieczeństwa w Internecie. Oto kilka wskazówek, które pomogą Ci powstrzymać hakerów od komputera z systemem Windows.