Być może nie wiedziałeś o tym, ale istnieje duże ryzyko podczas uruchamiania środowiska dla wielu użytkowników w systemie Windows 10. Jest tak, ponieważ każdy użytkownik z lokalnym dostępem administracyjnym może ukraść tożsamość innych zalogowanych użytkowników lub usług. To się nazywa Wyrywanie Tokenów, i jest dość dobrze znany. Istnieje kilka sposobów na uzyskanie kontroli i dowiedzieć się, kto co robi, ale dzisiaj porozmawiamy trochę o małym programie komputerowym znanym jako TokenSnatcher.

Co to jest TokenSnatcher

Token Snatcher nie jest rozwiązaniem tego problemu. Nie ochroni twojej sieci lokalnej przed nikim, kto mógłby chcieć ukraść tożsamość. Pozwala to jednak administratorowi zrozumieć, jak działa Token Snatching. Po uruchomieniu Token Snatcher pomoże ci wziąć tożsamość innego użytkownika i wykonać polecenie lub skorzystać z usługi pod jego nazwą.

1] Pobierz Uruchom program TokenSnatcher

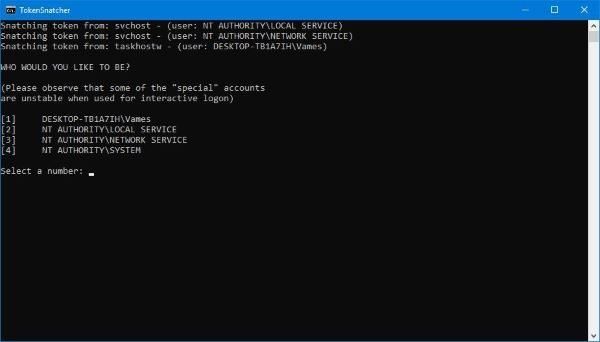

Pobierz go, wypakuj jego zawartość, a następnie uruchom. Otrzymasz komunikat ostrzegawczy, ale uruchom go w obu kierunkach. Następnie załaduje program, który wyświetli listę kont z uprawnieniami lokalnego administratora na twoim komputerze.

Na górze zauważ, gdzie jest napisane „Wyrywanie tokenów”. Proces kradnie token, który pomoże użytkownikom ukraść tożsamość innego lokalnego administratora.

2] Przełącz tożsamość i przetestuj

Aby użyć poświadczeń dowolnego zalogowanego administratora, postępuj zgodnie z instrukcjami na ekranie głównym. Token Snatcher jest wystarczająco inteligentny, aby zlokalizować i wyświetlić listę wszystkich administratorów, więc wybierz tego, którego chcesz i idź naprzód.

Obecna wersja umożliwia wybranie poświadczeń z procesów uruchomionych jako Administrator, tj. Z poziomem wysokim lub integralnością systemu. Oglądaj wideo dla jasności. Jest to bardziej narzędzie analityczne, które może pomóc określić, ile szkód może wyrządzić lokalny administrator systemowi za pomocą tej techniki.

3] Uzyskaj więcej informacji

Po uruchomieniu wiersza polecenia w kontekście bezpieczeństwa lokalnego administratora, na którego wybrano cel za pomocą Token Snatcher, natrafisz na kilka informacji z serwera zarządzania. Teraz pamiętaj, że każdy proces uruchomiony z nowego wiersza polecenia odziedziczy poświadczenia lokalnego użytkownika.

Administrator serwera może to wykorzystać do uruchomienia aktywnych katalogów i komputerów, jeśli zdecyduje się to zrobić. Ponadto administrator serwera może dokonywać modyfikacji i wykonywać wszystko, co użytkownik lokalny może zrobić między innymi.

Interesujące jest tutaj to, że Token Snatcher zapewnia rejestrator zdarzeń dla głównego administratora, aby zobaczyć, co miało miejsce wcześniej.

Odwzoruj uprawnienia

Ogólnie rzecz biorąc, powinniśmy zauważyć, że Token Snatcher nie powinien być wykorzystywany jako jedyne narzędzie w twoim arsenale do walki z Token Snatching. Najważniejszą rzeczą jest upewnienie się, że nie ujawniasz krytycznych uprawnień poprzez uruchamianie procesów. Oficjalna strona internetowa sugeruje wykonanie tych kroków, aby uzyskać przegląd swojego narażenia. Powinieneś wyznaczyć trzy różne obszary swojej infrastruktury:

- Zrób spis wszystkich aktywnych członkostwa w grupach zabezpieczeń dla każdego konta domeny. Musisz uwzględnić konta usług i członkostwa w grupach zagnieżdżonych.

- Zrób wykaz, które konta mają uprawnienia lokalnego administratora w każdym systemie. Musisz uwzględnić zarówno serwery, jak i komputery osobiste.

- Uzyskaj przegląd tego, kto loguje się do jakich systemów.

Pobierz narzędzie już teraz za pośrednictwem oficjalnej strony internetowej.