Zanim spojrzymy na techniki umożliwiające anonimowe przeglądanie Internetu, powinniśmy poświęcić chwilę, aby odpowiedzieć na pytanie, dlaczego ktoś chciałby to zrobić na pierwszym miejscu.

Dlaczego ktoś bez nielegalnych intencji w ogóle chce przeglądać anonimowo? Mogę wymyślić wiele powodów, oto kilka:

- Pochodzisz z kraju, w którym wolność słowa jest tylko teorią. Kraje obejmują Chiny, Koreę Północną, w większości kraje muzułmańskie, na przykład Niemcy i Francję.

- Pracujesz w środowisku, które zabrania dostępu do części Internetu.

- Piszesz o określonej sytuacji i chcesz się upewnić, że nikt nie wie, że to ty, na przykład piszesz na blogu o swojej obecnej pracy lub sytuacji w twoim rodzinnym mieście.

- Nie podoba ci się, że rząd próbuje śledzić wszystkich i wszystko w Internecie.

- Jesteś paranoikiem

Mam nadzieję, że to już załatwione. Zacznijmy od metod i technologii, aby zachować anonimowość.

Zanim zacznę, chciałbym przypomnieć wam, abyście również kierowali się zdrowym rozsądkiem. Nie pomaga ci to, jeśli używasz proxy do publikowania na forum, ale używasz tam swojej prawdziwej tożsamości. Ta sama zasada obowiązuje dla wszystkich innych środków komunikacji. Nie wspominaj o tobie informacji, których ktoś mógłby użyć, by cię wyśledzić.

Omówię następujące metody zachowania anonimowości w Internecie: a) proxy internetowe, b) proxy, c) oprogramowanie tunelujące, d) pliki cookie, oprogramowanie szpiegujące i tym podobne.

Aktualizacja: VPN dodano do listy opcji

Usługi VPN

VPN lub wirtualna sieć prywatna to zasadniczo inny system komputerowy, przez który kierowany jest ruch. Większość usług VPN jest płatna, ale niektóre z nich są dostępne za darmo, ale zwykle są one ograniczone.

Serwer, z którym łączysz się za pomocą oprogramowania VPN, znajduje się między twoim urządzeniem a Internetem. Każda usługa lub witryna, do której uzyskujesz dostęp, działa tylko z VPN, a nie bezpośrednio z komputerem; oznacza to, że te witryny i usługi nie współdziałają z adresem IP urządzenia, ale z serwerem VPN.

Wadami korzystania z VPN są to, że zazwyczaj trzeba za nie płacić (i wymyślić sposób dokonania płatności).

Sprawdź tabelę porównawczą VPN, aby uzyskać informacje na temat wielu usług VPN.

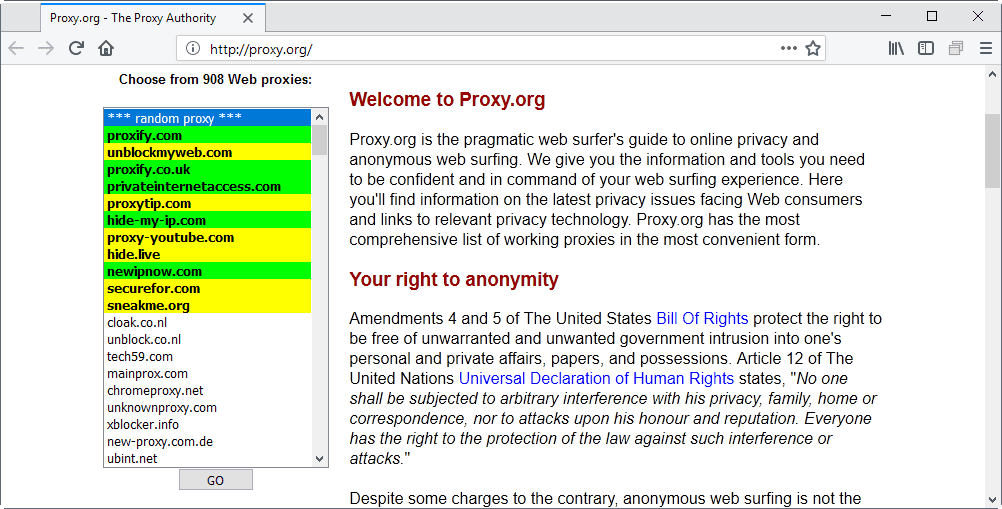

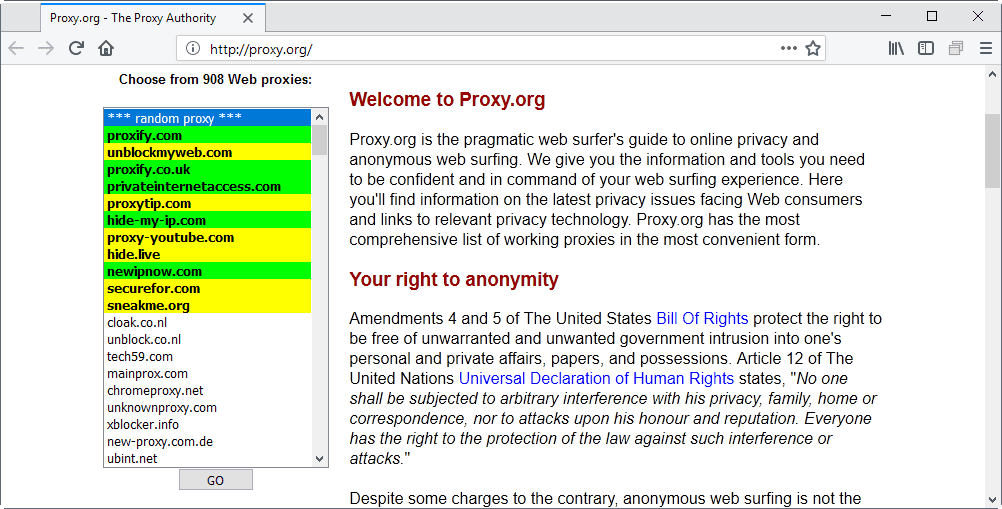

Proxy internetowe

Internetowe serwery proxy to świetny sposób na zachowanie anonimowości bez prawie żadnej pracy po twojej stronie. Po otwarciu adresu URL serwera proxy, wprowadź adres URL, który chcesz odwiedzić, i odwiedź witrynę, którą chcesz odwiedzić, korzystając z adresu IP serwera proxy. Łatwa i szybka metoda, która ma również pewne problemy.

Po pierwsze, może nie obsługiwać wszystkich skryptów, z których korzysta witryna, którą chcesz odwiedzić. Nie musi to stanowić problemu, ponieważ może mieć wpływ tylko na projekt strony lub funkcjonalność, z której w ogóle nie korzystasz. Czasami jednak może sprawić, że funkcje strony będą bezużyteczne, więc nie będzie można jej używać do jakiejkolwiek działalności, której chcesz użyć. W takim przypadku wypróbuj inny serwer proxy sieci.

Serwery mogą być łatwo blokowane przez zaporę ogniową lub inny sposób blokowania skryptów / adresów URL. W takim przypadku możesz spróbować skonfigurować własny internetowy serwer proxy. Wszystko czego potrzebujesz to przestrzeń internetowa obsługująca php / cgi. Masz wtedy tę zaletę, że tylko Ty lub kilka osób wiesz o tym proxy i jest mniej prawdopodobne, że zostanie zbanowany. Możesz wypróbować proxy cgi lub php proxy lub przeszukać sieć w poszukiwaniu innych skryptów.

Mała rada. Nie płać za usługę proxy sieci. Większość płatności można śledzić. Dobre listy serwerów proxy można znaleźć na ghacks.net i proxy.org

Inną wadą serwerów proxy jest to, że zwykle nie wiesz, kto je obsługuje. Jest to problem, zwłaszcza że nie wiesz, czy dzienniki są przechowywane, czy rejestrowane są Twoje działania.

Proxy

W przeciwieństwie do internetowych serwerów proxy, są to tylko adresy IP, które kierują twoje zapytanie do miejsca docelowego. Ważnym czynnikiem, który może posłużyć proxy do ukrycia Twojej tożsamości, jest rozlanie twojego adresu IP. Nie ma sensu używać proxy do zachowania anonimowości, jeśli miejsce docelowe widzi twoje IP, a nie IP proxy.

Oznacza to, że będziesz musiał sprawdzić proxy przed ich użyciem. Program, który to robi, jest charon przez mojego przyjaciela nosorożca. Sprawdza proxy pod kątem szybkości i anonimowości. Teraz wystarczy dodać serwer proxy do przeglądarki i sprawdzić witrynę pod kątem adresu IP. Jeśli pokazuje adres IP proxy, surfujesz anonimowo. Uwaga: niektóre skrypty i wtyczki, takie jak Java, mogą nadal ujawniać Twój prawdziwy adres IP na serwerze, z którym jesteś połączony, nawet jeśli korzystasz z serwera proxy.

Firefox ma świetne rozszerzenia proxy, takie jak Proxy Switcher. Prawdopodobnie chcesz wiedzieć, skąd masz proxy, które sprawdzasz w Charon? Możesz na przykład wyszukiwać listy proxy, odwiedzać irc lub skanować samemu.

Oprogramowanie tunelujące

Pełnomocnicy mają duży problem. Jeśli ktoś monitoruje serwer proxy, wie, co robi każdy, kto korzysta z serwera proxy. Dobrym pomysłem jest użycie serwera proxy, który nie znajduje się w twoim kraju. Rząd USA będzie miał problemy z zapytaniem właściciela serwera proxy w Korei Północnej o dziennik serwera lub dostęp do niego. Jest mało prawdopodobne, że tak się stanie, ale nadal jest możliwe.

Ale istnieje taka możliwość i zawsze dobrze jest być po bezpiecznej stronie. Narzędzia do tunelowania pozwalają na używanie na komputerze oprogramowania, które nie obsługuje serwerów proxy, dzięki czemu można ich używać z serwerami proxy. Niektóre wymagają jedynie wprowadzenia proxy w oprogramowaniu do tunelowania i masz swobodę dostępu, inne szyfrują przesyłanie danych i trasują je przez kilka serwerów, aby upewnić się, że nikt nie jest w stanie dowiedzieć się o źródle i celu oraz samych danych.

Tor jest jednym z tych produktów i dobrym pomysłem może być przyjrzenie się oprogramowaniu hostowanemu na stronie internetowej eff. Anonimowość i prywatność Jap to kolejne narzędzie, na które warto zwrócić uwagę

Pliki cookie, oprogramowanie szpiegujące i tym podobne

To powinno być rozsądne, ale pomyślałem, że i tak dodam to do artykułu. Istnieją inne metody śledzenia, które nie opierają się na adresie IP. Dotyczy to na przykład plików cookie: zapoznaj się z doskonałym artykułem wikipedii na temat plików cookie, jeśli chcesz dowiedzieć się więcej na temat plików cookie.

Spyware to kolejne zagrożenie, które może śledzić ruch w Internecie: regularnie skanuj system za pomocą aktualnego oprogramowania zabezpieczającego, takiego jak Spybot Search and Destroy lub Malwarebytes Anti-Malware.

Podsumowanie

Nazwa artykułu

Jak surfować anonimowo w Internecie

Opis

Przewodnik dotyczący prywatności i anonimizacji analizuje różne metody i usługi — VPN, proxy, tunelowanie … — aby zachować anonimowość w Internecie.