Czy wolisz, aby ważne dane, takie jak informacje o sobie, numery kont, dokumenty osobiste i tym podobne były dostępne przez cały czas dla każdego, kto ma dostęp do twojego komputera, czy też by dane były bezpiecznie przechowywane w sejfie, aby tylko autoryzowani użytkownicy mogli Uzyskać dostęp do niego?

Chciałbym przedstawić ci przewodnik wyjaśniający, w jaki sposób możesz łatwo stworzyć bezpieczny system danych w systemie, w którym możesz przechowywać wszystkie ważne pliki. Jest on porównywalny z prawdziwym sejfem, który możesz mieć w swoim mieszkaniu lub pokoju hotelowym, który używasz do umieszczania kosztowności. Opiera się na tej samej zasadzie, tyle że trudniej jest otworzyć. Jeśli możesz również umieścić dyski zewnętrzne w takim sejfie, możesz zamiast tego użyć sejfu danych, ponieważ poprawia to ogólną użyteczność szyfrowanie służy do tworzenia obszarów pamięci na podłączonym dysku, niezależnie od tego, czy jest to wewnętrzny dysk twardy, dysk zewnętrzny czy klucze USB. Chociaż może to zastraszyć niektórych użytkowników, w rzeczywistości nie jest trudne do skonfigurowania.

Oto czego potrzebujesz:

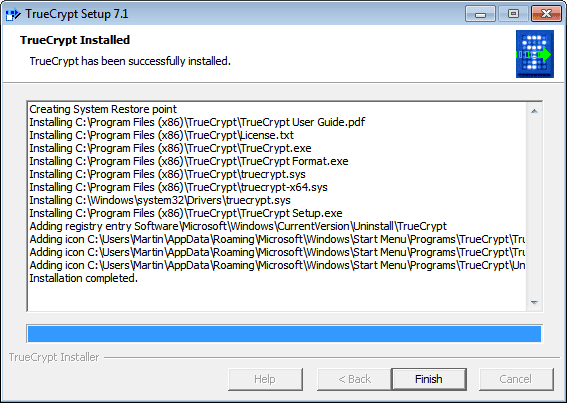

- True Crypt: bezpłatne narzędzie, które umożliwia szyfrowanie (części) urządzeń pamięci masowej, takich jak dyski twarde i pamięci USB.

- Wolne miejsce na wewnętrznym lub zewnętrznym urządzeniu pamięci masowej.

To wszystko. Oba można łatwo uzyskać. Jeśli nie masz wystarczającej ilości miejsca na dysku twardym, możesz rozważyć zakup dodatkowego dysku (zewnętrznego lub wewnętrznego) lub pamięci USB z jednym lub dwoma gigabajtami miejsca.

Korzystasz z True Crypt, aby utworzyć plik kontenera — bezpieczny dla danych — na wybranym urządzeniu. Możesz też zaszyfrować pełne urządzenie. Zasadnicza różnica między obiema opcjami polega na tym, że kontener zajmuje ograniczone miejsce na dysku, powiedzmy 2 gigabajty miejsca, podczas gdy pełne szyfrowanie dysku spowoduje jego zaszyfrowanie, aby żadne pliki nie były dostępne na nim, chyba że najpierw zostanie podane hasło .

Powiedzmy, że zainstalowałeś True Crypt w swoim systemie i masz urządzenie gotowe do użycia. Użytkownik wybiera hasło podczas procesu szyfrowania, które służy do szyfrowania i deszyfrowania urządzenia. To hasło powinno składać się z ponad 20 znaków ze względów bezpieczeństwa. Ilekroć chcesz uzyskać dostęp do tego urządzenia, musisz wybrać literę dysku i wprowadzić hasło, aby to zrobić. Po wprowadzeniu prawidłowego hasła dysk staje się dostępny tak jak każdy inny dysk w systemie.

Ustawiać

- Otwórz oprogramowanie True Crypt.

- Wybierz Woluminy> Utwórz nowy wolumin z górnego menu.

- Upewnij się, że wybrano opcję „Utwórz zaszyfrowany pojemnik na pliki”. Jeśli wolisz zaszyfrować pełny dysk twardy, wybierz „Szyfruj partycję / dysk niesystemowy”. W tym przewodniku zakładam, że wybrałeś utworzenie kontenera. Kroki są prawie identyczne w przypadku szyfrowania dysków.

- Wybierz „Standardowy wolumen TrueCrypt” na następnej stronie.

- Kliknij „Wybierz plik”, przejdź do dysku, na którym chcesz utworzyć kontener, i wprowadź nazwę pliku. Możesz wybrać dowolną nazwę pliku. Sugeruję, abyś nie wybierał czegoś zbyt oczywistego, ponieważ atakujący może natknąć się na to przypadkowo.

- Wybierz następny na następnym ekranie. Możesz zmienić algorytm szyfrowania tutaj, ale zwykle nie jest to konieczne.

- Wprowadź rozmiar nowego pojemnika na następnej stronie.

- Zostaniesz poproszony o podanie hasła chroniącego kontener. Upewnij się, że jest bezpieczny.

- Wybierz, jeśli chcesz użyć systemu plików Fat lub NTFS. Poruszaj myszką, aby utworzyć losową pulę. Po zakończeniu kliknij format.

- Formatuje tylko wybrane miejsce, a nie cały dysk.

- Gratulacje, stworzyłeś bezpieczne dane na swoim komputerze.

Aby zamontować kontener, wybierz „Wybierz plik”, wybierz plik kontenera, który wybrałeś, a następnie kliknij zamontuj w głównym oknie TrueCrypt. Zostaniesz poproszony o podanie hasła, które wybrałeś podczas tworzenia.

Podczas pracy z danymi przechowywanymi na zaszyfrowanych dyskach lub zaszyfrowanych kontenerach prawie nie ma spowolnień.

Napiwki

- Pamiętaj, aby zdemontować pojemnik lub dysk przed opuszczeniem miejsca pracy lub komputera. Każdy może uzyskać do niego dostęp, dopóki jest zamontowany.

Możliwości są nieskończone. Możesz na przykład zainstalować wszystkie narzędzia, które zapisują dane użytkownika (takie jak historia przeglądarki, pamięć podręczna, poczta e-mail i tym podobne) na zaszyfrowanym urządzeniu. Nikt nie ma dostępu do tych danych, jeśli urządzenie nie jest zamontowane, co oznacza, że szpiegowanie ciebie staje się o wiele trudniejsze.