Bezpieczeństwo

W ramach pisania mojego nadchodzącego „Przewodnik dla zaawansowanych użytkowników systemu Windows 8„od Apress i”Rozwiązywanie problemów i optymalizacja systemu Windows 8...

Co mają wspólnego słowa hasło, baseball, smok, piłka nożna, małpa, mustang, dostęp, cień i mistrz? Wszyscy stworzyli hasło słowo z...

Nie jest tajemnicą, że firmy takie jak Logistep monitorują sieci p2p, aby pozwać współdzielących pliki, którzy rozpowszechniają oprogramowanie od klientów...

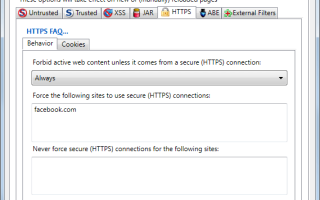

Dodatek Firesheep do Firefoksa pokazuje, że regularne połączenia są niepewne. Użytkownicy Internetu, którzy łączą się za pośrednictwem http ze stronami...

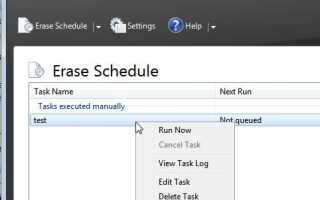

Wszyscy wiemy, że ważne jest bezpieczne usunięcie wszystkich plików z dysku twardego przed przekazaniem ich komuś innemu, na przykład poprzez...