Bezpieczeństwo

Życie w Wielkiej Brytanii ma z pewnością swoje zalety: masz IT Crowd, Cider i James Bond. Wadą jest to, że...

Verizon Wireless to duży dostawca telekomunikacji bezprzewodowej, którego właścicielem jest Verizon Communications. W zeszłym roku wyszło na jaw, że Verizon...

Łączenie VPN to technika łączenia wielu serwerów wirtualnej sieci prywatnej (VPN) w celu poprawy prywatności online podczas korzystania z Internetu....

Jeśli chodzi o wysyłanie wiadomości do innych odbiorców, aplikacje czatu, które to umożliwiają, istnieją od wieków. Ostatnio sprawy przeniosły się...

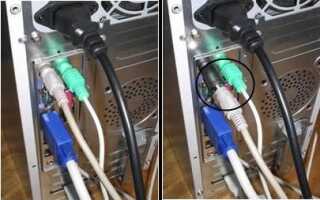

Keyloggery można ogólnie zaklasyfikować jako keyloggery programowe lub sprzętowe. Keyloggery programowe działają jako zadania w tle w systemie, podczas gdy...