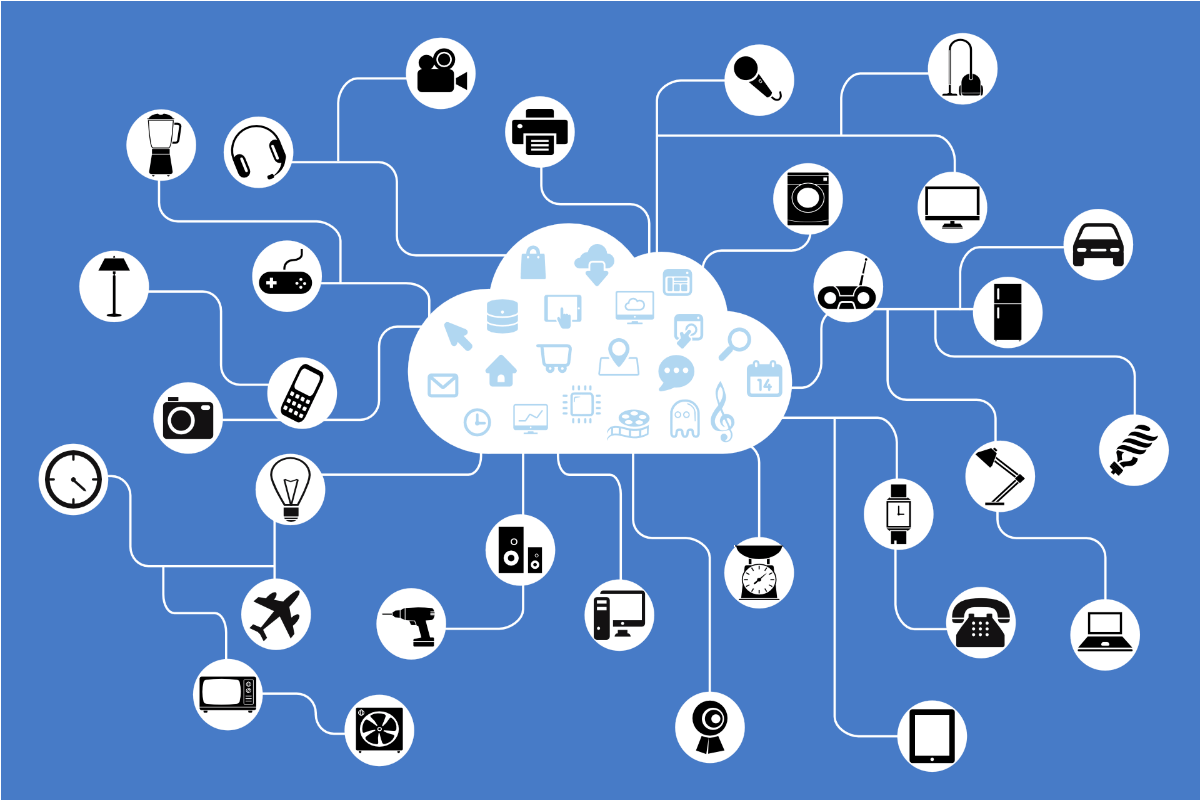

Internet przedmiotów (IoT), po raz pierwszy użyty przez Kevina Ashtona w 1999 r., To koncepcja, że urządzenia, które mogą łączyć się z Internetem, komunikują się ze sobą, tworząc ogromną sieć.

To może ułatwić nam życie. Bardzo prostym przykładem może być Twoja lodówka, która wie, kiedy zaczyna brakować mleka, i wysyłanie tych informacji do aplikacji listy zakupów w telefonie, dzięki czemu będziesz wiedział, jak kupować mleko podczas następnych zakupów.

Problem polega jednak na tym, że większość ludzi nie wie, że istnieje wiele potencjalnych zagrożeń. Na przykład, jeśli masz aparat cyfrowy, który łączy się bezprzewodowo z komputerem, komputer jest narażony na ataki hakerów za pośrednictwem aparatu. Innymi słowy, jeśli twój komputer może zostać zhakowany, to i twój komputer.

5 środków bezpieczeństwa dla urządzeń IoT

Choć brzmi to trochę przerażająco, nie oznacza to, że musisz zrobić drastyczny krok, obchodząc dom, wyrzucając wszystko, co masz podłączone do Internetu. Kilka prostych kroków pomoże ci zachować bezpieczeństwo, ciesząc się wszystkim, co oferuje IoT.

1. Wszystko połączone to komputer

Pomyśl o wszystkim, co posiadasz, a które ma połączenie z Internetem jako o komputerze. Nie można podłączyć komputera do Internetu bez upewnienia się, że ma on wszystkie najnowsze aktualizacje i oprogramowanie zainstalowane w celu ochrony przed zagrożeniami. Musisz myśleć o swoich urządzeniach w ten sam sposób.

Oczywiście może to nie być tak proste, jak pobranie programu antywirusowego. Konieczne może być wyszukanie w Google urządzenia, aby upewnić się, że jest ono bezpieczne, ale informacje na pewno będą gdzieś dostępne. Co ładnie prowadzi do kolejnej porady.

2. Odrób pracę domową na temat urządzeń

Myślę, że można bezpiecznie powiedzieć, że przez większość czasu kupujemy coś, bo nam się to podoba i jest fajne, a nie dlatego, że jest bezpieczne. Niestety takie podejście wszyscy musimy zmienić.

Jeśli chcesz mieć najnowszą przenośną grę, telefon lub drukarkę, wpisz w Google nazwę produktu oraz luki w zabezpieczeniach, problemy z bezpieczeństwem lub coś podobnego. Dość szybko dowiesz się, czy warto kupić urządzenie, które chcesz.

3. Sprawdź aplikację urządzenia

Jest to naprawdę łatwe i nie wymaga żadnego wysiłku. Pobierz aplikację na komputer i zarejestruj się. Użyj wspólnego hasła i zobacz, co się stanie. Jeśli aplikacja pozwala Ci zarejestrować się przy użyciu absurdalnego hasła, to mówi coś o tym, co firma myśli o twoim bezpieczeństwie. Oto kilka najczęstszych haseł:

- 123456

- Hasło

- wpuść mnie

- qwerty

- piłka nożna

- kocham Cię

- Witamy

Szczerze mówiąc, jeśli rejestrujesz się na cokolwiek, niezależnie od tego, czy jest to oprogramowanie, strona internetowa, sklep internetowy, coś związanego z finansami, czy coś naprawdę, i nie wymaga wielkich i małych liter, cyfr i specjalnych symboli (#, !, @), powinieneś dwa razy pomyśleć o skorzystaniu z tej usługi. Tu nie chodzi o hasło, ale o filozofię firmy.

4. Aktualizacje i łatki bezpieczeństwa

Sprawdź, kiedy została wydana ostatnia aktualizacja lub łatka, i kilka wcześniej. Twoje urządzenie może nie wymagać aktualizacji oprogramowania tak regularnie jak Windows 10, ale to nie znaczy, że wcale nie potrzebuje łatek.

Nawiasem mówiąc, nie ma twardych i szybkich zasad dotyczących aktualizacji (właśnie spojrzałem). Istnieje jednak reguła lub przynajmniej silna wskazówka, że najlepiej nie pomijać aktualizacji. Chociaż można powiedzieć, że aktualizacje stają się coraz częstsze (i denerwujące?), Pomijanie aktualizacji naraża Twoje urządzenie na ryzyko.

5. Kasowanie danych osobowych

Wiele osób chętnie sprzedaje swoje urządzenia lub gadżety, gdy chce je wymienić. Problem polega na tym, że często nie wiemy, jak łatwo jest usunąć nasze dane osobowe, a nawet czy możemy je trwale usunąć.

Ponownie, moja rada tutaj to wyszukiwanie w Google interesującego Cię urządzenia, a także usuwanie danych osobowych, dysku twardego lub czegoś podobnego i sprawdzanie, co mówią inni. Jeśli czytasz coś niepokojącego o urządzeniu, o którym myślisz, pomyśl dwa razy o jego zakupie.

Oczywiście, jeśli jesteś podobny do mnie i masz ogromną szufladę z każdym urządzeniem kupionym od lat 80., prawdopodobnie nie musisz się tym przejmować.

Podsumowanie Internetu przedmiotów

Istnieje mnóstwo porad na temat tego, co robić, a czego nie robić, jeśli chodzi o Internet przedmiotów i twoje bezpieczeństwo. Myślę jednak, że najlepsza rada, jaką znalazłem, pochodzi z Morey Haber cytowanego przez PC Mag.

- Urządzenia, na których nie można zaktualizować oprogramowania, haseł ani oprogramowania układowego, nigdy nie powinny być implementowane.

- Zmiana domyślnej nazwy użytkownika i hasła jest zalecana w przypadku instalacji dowolnego urządzenia w Internecie.

- Hasła do urządzeń IoT powinny być unikalne dla każdego urządzenia, zwłaszcza gdy są podłączone do Internetu.

- Zawsze poprawiaj urządzenia IoT za pomocą najnowszego oprogramowania i oprogramowania układowego, aby ograniczyć luki w zabezpieczeniach.

Jeśli zastanawiasz się nad zakupem nowego urządzenia, upewnij się, że ono, lub firma za nim stojąca, robi te cztery punkty, a nawet ich nie bierze pod uwagę. Pamiętaj, że firmy nigdy nie spełnią ustalonych dla nich standardów i że ostatecznie ponosisz odpowiedzialność za własne bezpieczeństwo w Internecie.

Czy masz problemy z Internetem przedmiotów podczas korzystania z własnych urządzeń? Chcielibyśmy usłyszeć od ciebie, jeśli masz. Jeśli masz jakieś doświadczenia, którymi chciałbyś się podzielić, skorzystaj z poniższej sekcji komentarzy.

Zatwierdź

![Jak zabezpieczyć urządzenia IoT przed hakerami [5 METOD]](https://pogotowie-komputerowe.org.pl/wp-content/cache/thumb/70/978f8a05c54cd70_320x200.png)

![Utwórz nośnik instalacyjny systemu Windows 10 z obsługą UEFI [JAK]](https://pogotowie-komputerowe.org.pl/wp-content/cache/thumb/76/0142f9b3862e176_150x95.png)